Es ist völlig egal, wie neu oder alt, bekannt oder unbekannt Dein Blog ist: Bevor der erste Besucher zur Tür reinschaut, waren die Spammer und Hacker schon da. Es ist nie zu früh, sich um die WordPress-Sicherheit zu kümmern.

Im Laufe der Jahre entwickelt jeder eigene Strategien, um seine Website besser zu verriegeln und Inhalte zu schützen. Diese Strategien verändern sich natürlich; ein paar Garanten der Vergangenheit bringen es heute nicht mehr, Fachleute erweitern den Horizont.

Meine aktuelle Sicherheitstruppe möchte ich Dir nun vorstellen, wobei ich hier alles wegzulassen versuche, was für Anfänger zu kompliziert sein könnte. Ob diese Truppe auch für Dich richtig ist, weiß ich nicht; ich habe damit zumindest sehr gute Erfahrungen gemacht. Bis heute wurde ich noch nie gehackt, und mein Spamaufkommen hat sich deutlich reduziert. Einen selbstverursachten Totalcrash habe ich mit blauem Auge überstanden, die meisten Daten konnten gerettet werden. Insgesamt keine schlechte Bilanz, und ich hoffe, dass Du mit den folgenden Tipps Deine Inhalte gut bewahren kannst.

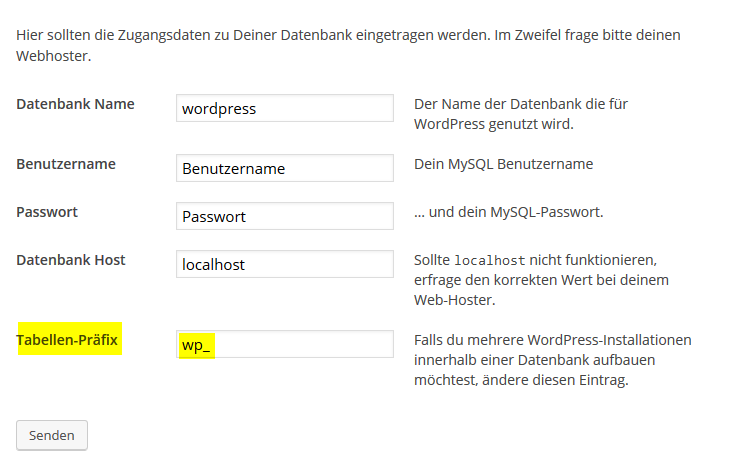

Während der Installation: Präfix wp_ ändern

Hast Du WordPress bereits installiert? Falls nicht, kannst Du folgenden Kniff während der Installation anwenden. Wenn WordPress Dich nach den Daten fragt, dann ändere das Präfix wp_ in irgendetwas Individuelles, etwa wp_fpx90.

Die Datenbanken beginnen alle mit dem Präfix wp_, das wissen auch Hacker. Machen wir es ihnen nicht so leicht, die sollen schon knobeln, wenn sie unbedingt an unsere Juwelen wollen.

Du hast Dein Blog schon längst installiert und nichts am Präfix geändert? In diesem Fall lass lieber alles, wie es ist; es gibt ja noch andere Sicherheitsmaßnahmen. Man kann das Präfix zwar nachträglich ändern, zum Beispiel mit einem „Sicherheitsmonster“ wie Acunetix (Stand 2025 stillgelegt). Meines Erachtens stehen da Aufwand und Risiko nicht im sinnvollen Verhältnis zum Ergebnis. Und es kann natürlich auch etwas schiefgehen bei so einem Datenbankeingriff. Muss nicht sein.

Admin-Benutzername und Passwörter

Ich hoffe, dass Du über diesen Rat milde lächelst, aber es gibt nach wie vor Menschen, die Namen und Passwörter vergeben, als wollten sie den Hackern ein Tässchen Tee anbieten. Egal, wo Du Dich registrierst: Verwende niemals Namen wie admin oder einfach Deinen bekannten Vornamen und schon gar keine Frei-Haus-Passwörter wie 1 2 3 4.

Ob Du zusätzlich ein Anmelde-Captcha-Plugin verwenden willst, bleibt Dir überlassen. Mit einer gut funktionierenden Firewall (siehe weiter unten) ist das nicht nötig, schaden wird es nicht.

Widget mit Anmeldung rausschmeißen

Wenn Du WordPress aufgespielt hast, siehst Du – je nach Theme und Einstellungen entweder in der Seitenleiste oder im Fußbereich – ein Meta-Widget: Es stellt für Deine Leser Links zum Abonnieren der Feeds zur Verfügung und ermöglicht es Dir, Dich bequem einzuloggen.

Auch wenn es so bequem wäre: Schmeiß das Ding raus. „Aber wie komme ich dann in mein Admincenter, wo logge ich mich ein?“ Über den Browser. Da gibst Du die Adresse der Login-Seite ein; Du kannst sie auch als Lesezeichen abspeichern: www.DeinBlogName.de/wp-admin oder www.DeinBlogName.de/wp-login.php.

Klar, wer unbefugt in Dein Blog will, schafft das auch ohne dieses Widget; das ist aber kein Grund, noch Einladungen mit Goldrand zu verschicken.

System pflegen und updaten

Gewöhn dir bitte an, das System zu pflegen und auf dem neuesten Stand zu halten. Wenn WordPress einige kleine Sicherheitsänderungen vornimmt, aktualisiert sich das System früher oder später selbst. Das ist praktisch.

Alle anderen Updates – neue WordPress-Versionen, Plugins, Themes – sind Dein Job. Erledige ihn. Erst mal eine Datenbanksicherung absolvieren, dann die Updates aufspielen. Nicht überlegen, nicht rauszögern, einfach machen. Routinen aufbauen hilft.

Augen auf beim Installieren und Installiertes überwachen

Funktionelle Erweiterungen fürs Blog – Plugins – machen Spaß, und man möchte sich gerade als Anfänger am liebsten jedes Feature aufs Blog packen, das man kriegen kann. Ein bisschen Spaß muss auch sein. Zu viel Extrakrempel belastet jedoch die Performance des Blogs, und Plugins können auch Ärger machen, wenn sie fehlerhaft programmiert wurden. Vor einer Installation würde ich also erst mal durchatmen und die Frage voranstellen: Brauche ich die gewünschte Funktion wirklich? Oder auch: Will ich sie unbedingt? Will ich wirklich?

Wenn dem so ist: Informiere dich, soweit möglich, über das Plugin. Zuverlässiger Autor? Erfahrungen anderer User? Ein erster kleiner Anhaltspunkt kann die die Zahl der Downloads sein. Ein bereits installiertes Plugin sollte auf Deinem Blog reibungslos laufen; kleine oder größere Zickereien nach der Installation wollen gut beobachtet sein. Wenn offenkundig alles in Ordnung ist, bleibt die Frage, ob das Plugin unbemerkt Schaden anrichten oder Sicherheitsprobleme verursachen kann.

Schau in unregelmäßigen Abständen auch nach, ob Plugins, die gut gepflegt wurden, plötzlich von ihren Autoren im Stich gelassen werden. Grundsätzlich sollten Plugins von ihren Autoren regelmäßig aktualisiert werden, pauschalisieren kann man das aber nicht. Es gibt etliche Plugins, die seit mehreren Jahren keine Werkstatt von innen gesehen haben und immer noch tadellos funktionieren.

Wie Du all dies als Laie einschätzen kannst? Einfach ist es nicht. Aufschluss darüber, ob ein Plugin unbemerkt „spuken“ könnte, gibt wieder ein Blick in die Bewertungen zum Plugin im offiziellen Verzeichnis von WordPress. Berichten da neuerdings User von Problemen?

Vielleicht wurde über ein Plugin sogar schon gebloggt. Haben etwa vertrauenswürdige Auskenner positiv über ein Plugin oder Theme berichtet, kann man schon etwas entspannen. Google hilft weiter, und es ist ohnehin eine gute Sache, sich einen Vorrat an Blogs anzulegen, deren Autoren man traut und deren Artikel man so regelmäßig wie möglich liest.

All das gilt übrigens genauso für Themes. Bei Themes möchte ich Dir noch mal besonders ans Herz legen, auf die Quellen zu achten. Was im offiziellen Verzeichnis von WordPress gelistet ist, hat schon mal einige Kontrollen mehr durchlaufen als Themes auf freier Wildbahn, wobei es da jede Menge gute und seriöse Quellen gibt. Auch darüber erfährst Du mit wachsender Lektüre und Erfahrung mehr und kannst die Anbieter besser beurteilen.

Kommentarspamschutz: Antispam Bee abwehrsicher konfigurieren

Wenn Du wissen willst, wie Kommentarspam aussieht: Wirf einen Blick in Deinen E-Mail-Spam-Ordner und stell Dir vor, die Inhalte dieser Mails stünden als Kommentare unter Deinen Beiträgen. So in etwa. Kommentarspam ist wie vieles andere häufig automatisiert. Falls Du also denkst „Ach, bei mir kommentiert doch kaum jemand“: Robotern ist das völlig wurscht, die quasseln in den entlegensten Winkeln des Netzes.

Vor zwei Jahren erschien ein Artikel, der davon berichtete, dass der Kommentarspam sogar wieder zugenommen hätte. Bevor Du zu der ganz harten Maßnahme greifst und die Kommentare ausschaltest, empfehle ich Dir erst mal das Plugin Antispam Bee. Antispam Bee ist datenschutzkonform und leistet grandiose Arbeit – wenn Du die Einstellungen optimierst.

Viel zu erklären gibt es da nicht. Mach einfach, was ich gemacht habe, und alles ist gut.

Viel zu erklären gibt es da nicht. Mach einfach, was ich gemacht habe, und alles ist gut.

Bei einigen Einstellungen würde ich ausprobieren, was gut für Dich läuft. Andere sind einfach Geschmackssache.

Ganz wichtig ist, dass bei „Öffentliche Spamdatenbank berücksichtigen“ kein Häkchen gesetzt ist. So bleibt die Biene datenschutzfreundlich; würdest Du die Option anklicken, hättest Du zwar besseren Spamschutz, doch deutlich weniger Rechtssicherheit. Also Finger weg davon.

Das ist ja doof, denkst Du vielleicht. Aber Antispam Bee hat Alternativen, die Dich die öffentliche Datenbank schnell vergessen lassen.

Du kannst auf jeden Fall die „lokale Datenbank einbeziehen“. Das erfordert aber, dass gefundener Spam nicht gelöscht wird, sondern zu Bienenlernzwecken in der Datenbank bleibt. Das funktioniert, ich hatte das lange Zeit so auf der kuhhaut. Irgendwie mochte ich den ganzen Müll aber nicht in der Datenbank lassen; und das muss auch nicht sein.

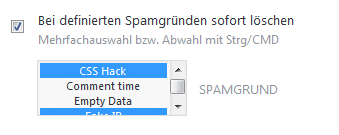

Es gibt nämlich diese wunderbare Kategorie „Bei definierten Spamgründen sofort löschen“.

Falls das Kästchen leer ist, bitte erst mal aktivieren. Und dann zwei Optionen markieren: CSS Hack und Fake ID, das seit kurzem mit „Gefälschte IP“ übersetzt wird. Es ist nicht ganz leicht, beide gleichzeitig blau zu kriegen, nur Geduld. Wenn Du Windows hast, funktioniert es wie folgt: Erst mal CSS Hack anklicken, geklickt lassen und dann mit gedrückter AltGr-Taste auf Fake ID bzw. Gefälschte IP klicken. Abspeichern. Für den Fall, dass nach diesen Maßnahmen weiterhin Spam durchrutscht, kannst Du die Option BBCode mit hinzunehmen.

Falls das Kästchen leer ist, bitte erst mal aktivieren. Und dann zwei Optionen markieren: CSS Hack und Fake ID, das seit kurzem mit „Gefälschte IP“ übersetzt wird. Es ist nicht ganz leicht, beide gleichzeitig blau zu kriegen, nur Geduld. Wenn Du Windows hast, funktioniert es wie folgt: Erst mal CSS Hack anklicken, geklickt lassen und dann mit gedrückter AltGr-Taste auf Fake ID bzw. Gefälschte IP klicken. Abspeichern. Für den Fall, dass nach diesen Maßnahmen weiterhin Spam durchrutscht, kannst Du die Option BBCode mit hinzunehmen.

Seit ich diese drei Spamgründe aktiviert habe, steht meine Kommentarspamanzeige konstant auf Null.

Blacklist Updater und Anti Virus

In puncto Kommentarspam kannst Du gleich nachlegen und Dir den Blocklist Updater installieren. Der kommt aus demselben Hause wie Antispam Bee und aktualisiert die Kommentarblacklist von WordPress. Kleine, aber feine Sache.

Anti Virus ist simpel zu bedienen. Die einzige kleine Einsteigerhürde sind die Fehlalarme, die für Neulinge schwer einzuschätzen sind: Wenn ein Theme frisch installiert ist und eigentlich zuverlässig arbeitet, meckert Anti Virus höchstwahrscheinlich wegen etwas Harmlosem: einfach den Suchlauf manuell durchführen, die markierten Stellen als in Ordnung versehen und speichern.

Limit Login Attempts: Lerne Deine Feinde kennen

Falls Du noch keine Erfahrung mit WordPress hast, empfehle ich Dir, Limit Login Attempts Reloaded zu installieren.

Was tut dieses Plugin für Dein Blog? Zunächst etwas, das man eigentlich gar nicht mehr so dringend bräuchte. Stell Dir vor, ein Angreifer möchte sich über Dein WordPress-Login Zutritt verschaffen. Er probiert wieder und wieder Kombinationen aus Namen und Passwörtern aus. Mit Glück knackt er die Sperre irgendwann und Du hast unerbetenen Besuch. Limit Login Attempts Reloaded passt auf: „Oha, da versucht jemand mit einer bestimmten IP-Adresse schon zum zehnten Mal bei uns einzubrechen (diese Häufigkeit kannst Du selbst einstellen, es können auch drei oder 20 Mal sein). Jetzt reicht’s, den sperren wir.“ Wenn Du ein Schussel bist, solltest Du die Schwelle nicht zu niedrig setzen: Hast Du mal Dein Passwort vergessen, hält Limit Login Attempts Reloaded Dich ganz schnell für einen ungebetenen Besucher und sperrt Dich aus.

Na, das ist doch trotzdem eine tolle Funktion, oder? Jein. Heutzutage laufen die Angriffe auf WordPress-Seiten automatisiert und sehr geschickt. Sobald eine IP gesperrt ist, wechselt der Angreifer sie einfach und macht munter weiter. Trotzdem ist so eine Sperre besser als nichts.

Aber der wahre Gewinn liegt woanders. Du kannst die Aktionen protokollieren lassen und bist somit informiert, wie oft und mit welchem Namen Einbruchsversuche stattgefunden haben. Auf diese Weise bin ich vor längerer Zeit darauf gestoßen, dass sogar unter meinem eigentlich verborgenen Adminnamen Loginversuche stattfanden. Daraufhin habe ich zwei weitere Plugins gefunden, die genau das unmöglich machen. Seitdem ist Ruhe. Ohne Limit Login Attempts wäre ich darauf nie gekommen. Natürlich erfährst Du gleich, welche zwei Plugins mich damals gerettet haben.

WP Author Slug: Adminnamen verschleiern

Von Dir veröffentlichte Artikel lassen sich unter dem sogenannten Author Slug einsehen. Wer weiß, wie das geht, sieht nicht Deinen offiziellen Autornamen, sondern den Adminnamen. Um das zu umgehen, wird allgemein empfohlen, für sich selbst zwei Konten anzulegen: ein Administrationskonto und ein Redakteurskonto. Du kannst auch die Artikel als Admin schreiben und dann „Deinem“ Redakteur zuweisen.

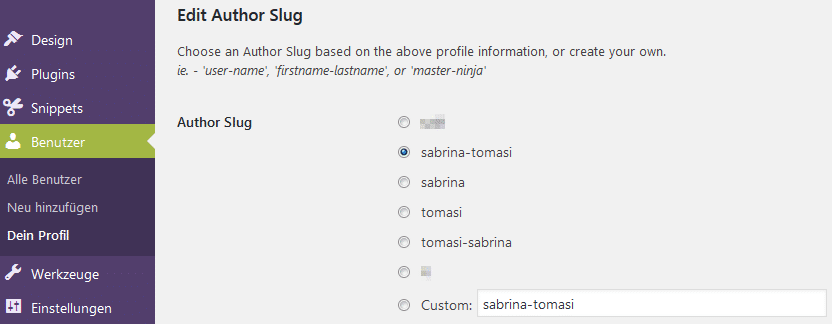

Die meiner Erfahrung sicherste Lösung ist, grundsätzlich dafür zu sorgen, dass Dein Adminname nirgendwo draußen zu sehen ist. Und das geht mit dem Plugin WP Author Slug, das Du auch auf der Autorenseite von Konstantin Obenland findest.

Das Plugin ruft keine eigene Einstellungsseite auf, sondern integriert seine Optionen unter „Benutzer“, siehe folgende Abbildung. Du bekommst vom Plugin einige Vorschläge, die auf Deinem Spitznamen oder Deinem Realnamen basieren.

Such Dir einen aus, dann werden Deine Artikel zukünftig nicht mehr unter dem Adminnamen angezeigt.

Such Dir einen aus, dann werden Deine Artikel zukünftig nicht mehr unter dem Adminnamen angezeigt.

Edit Author Slug: Autor-Kategorie umbenennen

Mit dem Plugin Edit Author Slug von Brandon Allen kannst Du auch noch der Autor-Kategorie einen individuellen Namen zuweisen.

Statt dauleben.de/author… stünde dann beispielsweise dauleben.de/schreiberling… in der Statuszeile des Browers. Wie sinnvoll das ist? Teils, teils. Automatisierte Angriffe und Abfragen nach „author“ werden ins Leere laufen. Allerdings versteckt man die Kategorie ja nicht wirklich, weil sie in der Browserzeile erscheint. Als Zusatzabsicherung ist das ganz in Ordnung.

Login-Seite umbenennen

Umbenennen kann man bei WordPress nicht nur die Autorkategorie oder den eigenen Namen, sondern vieles mehr, man braucht nur das richtige Plugin dafür.

WPS Hide Login nimmt sich der Login-Seite an: Installieren, umbenennen und natürlich die neue Adresse gut merken, sonst stehst Du selbst ohne Schlüssel vor Deiner eigenen Tür. Durchaus eine brauchbare Idee, aber noch besser gefallen mir die folgenden, weitaus umfassenderen „Türsteher“.

Firewall fürs Blog: Ninja Firewall oder BBQ

Früher oder später wirst Du lesen, dass Dein Blog unbedingt ein mächtiges Sicherheitplugin braucht. Wordfence ist eines der bekanntesten, das obengenannte Acunetix gehört ebenfalls in diese Kategorie.

Solche Plugins vermitteln ein Gefühl umfassender Sicherheit, sie sind aber nicht ganz unproblematisch. Ich habe mich durch die Security-Reihe von fastwp (Anmerkung: den Link musste ich entfernen, die Seite existiert leider nicht mehr; 29.09.2022) gefuttert. Wenn Du Dauleben schon besser kennst, weißt Du, dass ich den Autor David Keulert sehr schätze, weil er Blog- und Technikdogmen immer wieder auf den Prüfstand stellt. David hält nicht allzu viel von großen Sicherheitsplugins im Blog und erklärt in der Artikelreihe fundiert, warum.

Aber Millionen von zufriedenen Usern können nicht irren, denkst Du vielleicht. Ja, klar: Sicherheitsplugins sind nicht per se schlecht, und solange nicht Negatives passiert, gefallen sie einem. Genau deshalb wollte ich wissen, wie es sich auswirkt, wenn ich das Schwergwicht weglasse und dem Rat von Keulert folge: eine Firewall installieren und ansonsten mit .htaccess-Einträgen und wenigen anderen Maßnahmen bzw. Plugins ergänzen. Bei mir hat das bislang prima funktioniert.

Die zwei Firewall-Plugins, die sich dafür gut eignen, sind BBQ (Block Bad Queries) von Jeff Starr und die NinjaFirewall. Beide sind in zwei Varianten erhältlich: kostenfrei und pro mit mehr Funktionen. David Keulert rät zu den Pro-Versionen, mir fehlt bei meinem Freeware-Ninja nichts. Die Pro-Optionen sind für Profis sicher reizvoll, ich wäre damit eher überfordert.

Was ist nun der Unterschied zwischen BBQ und Ninja? Ganz einfach. BBQ installierst Du und – nichts. Wirklich nichts. Danach gibt’s keine Einstellungen mehr, keine Kontrolle, einfach installieren und machen lassen. Bei der Pro-Version ist das etwas anders, da kannst Du selbst einiges einstellen. Ich meine, dass BBQ für Einsteiger, die am liebsten so wenig wie möglich konfigurieren möchten, ideal ist. Ninja kommt mir besser entgegen, weil ich doch einiges selbst entscheiden und beobachten möchte; allerdings fordert einem das Plugin zu Beginn ein paar Einstellungen ab, die blutigen Anfängern Furcht einflößen können. Unter anderem muss man selbst etwas in die .htaccess-Datei eintragen. Wenn Du so etwas noch nicht machen möchtest, liegst Du mit BBQ richtig.

Backups anlegen

Die goldene Regel des Bloggens kommt zum Schluss: Lege regelmäßig Backups an. Du wurdest gehackt? Ein Plugin hat die Website zerbröselt? Du hast am Layout gebastelt und plötzlich war da bloß noch eine weiße Seite zu sehen? So etwas passiert früher oder später fast jedem Blogger, und dann können Backups Deine Website vor dem Aus retten.

Es gibt mehrere Plugins, die sich anbieten, ich stelle Dir zwei von denen vor, die ich im Einsatz hatte und die m. E. die bestmögliche Funktionalität bieten. Dazu gehört auch, dass Du im Ernstfall weißt, wo Dein Backup liegt und wie Du den gesicherten Bestand wiederherstellst.

Aus diesem Grund empfehle ich Anfängern UpdraftPlus, mit dem sich eine Sicherung auch zurückspielen lässt. Updraft lief bei mir früher auf allen Blogs und hat gut gearbeitet.

Wenn Du etwas fortgeschrittener bist, könnte Dir auch BackWPup gefallen, das ich heute verwende.

Übrigens: Ein guter Provider, der selbst Sicherungen Deiner Website anlegt und Dir im Ernstfall unkompliziert, unbürokratisch und ohne Kostenzuschlag hilft, ist Gold wert.

Fazit

War’s das? Nein, noch lange nicht. Es gibt so viele wertvolle Tipps und Methoden zur Absicherung von WordPress-Blogs bzw. -Sites. Sie greifen aber tiefer ins System ein und erfordern etwas mehr Wissen.

Als Anfängerin hätte ich mich damit nicht auseinandersetzen wollen, und so war das Ziel dieses Artikels auch nicht, Dir sämtliche Methoden an die Hand zu geben, sondern solche, die Du hoffentlich zu Beginn Deiner Laufbahn bereits umsetzen kannst. Such Dir das raus, womit Du klarkommst.

Kurz nach der Installation empfehle ich Dir besonders eine Firewall, ein Backup-System und die Kommentarspam-Abwehr. Alles andere kannst Du nach Bedarf mit der Zeit ausprobieren.